Intel官方宣布,已经为过去五年的所有CPU处理器产品打上了漏洞补丁,并且将在下一代产品中重新设计硬件,天然免疫漏洞。

至此,闹得沸沸扬扬的Spectre幽灵、Meltdown熔断两大漏洞事件可以说告一段落了,那么,这俩让整全行业紧张、全球用户恐慌的漏洞到底是什么呢?

为了方便用户了解,Intel放出一段视频,通俗地对漏洞作了一番科普。

首先,幽灵、熔断漏洞是Google Project Zero团队发现的三个安全漏洞变体1的统称,其中漏洞变体1与变体2是幽灵漏洞的不同方面,因为它们都是通过欺骗方式执行的,而幽灵是《007》电影中与詹姆斯·邦德对抗的邪恶组织的名称。

漏洞变体3就是熔断漏洞,因为它可以有效地“熔断”处理器的安全防护。

这里我们以漏洞变体2来举例说明。

它利用了计算机的一项重要特性,即预测执行(speculative execution)。预测执行可以加强CPU的速度与性能,在CPU实际发出请求之前,就预测CPU可能执行的任务。

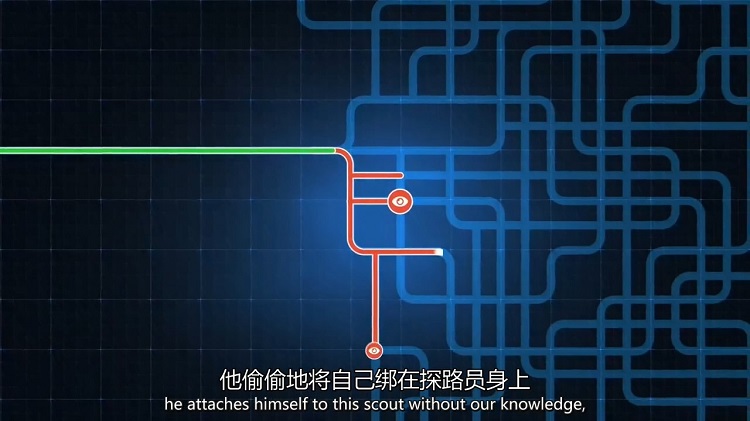

预测执行功能就像是一个探路员,运行在CPU的众多其他功能和能力之前。它的目标是通过预先探索CPU的各种可能任务,为整个系统加速。

想象一下当我们的探路员走到半路,遇到一个多岔路口的情况:一个引导员突然出现,指挥它走一条特定的路线。

但不幸的是,那个引导员其实是个坏人,是通过恶意程序进入的系统。

随着我们通过路口,这个坏人偷偷地将自己绑在探路员身上,那么他就可能看到我们的探路员在这部分路途中看到的一部分东西,包括隐私信息。

最终,探路员会发觉自己走了一条错误的路,然后回到最初的岔路口,重回正轨,但那时,坏人可能已经获取了自己想要的信息。

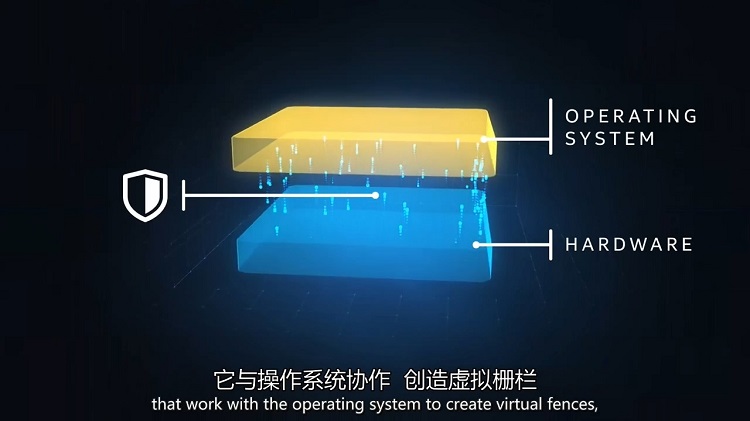

Intel已经设计出一组新的CPU硬件功能,与操作系统协作,创造虚拟栅栏,保护系统与其中保存的数据免受这种运用预测执行方法的攻击。

在我们刚刚举的例子里,它可以让潜在的引导员,或者说坏人,完全远离计算机的决策进程,无法影响探路员所走的路线。

结果就是,这种解决方案既可以保留预测执行的众多益处,又能同时解决漏洞变体2的威胁。

简单点

简单点 微信关注,获取更多

微信关注,获取更多